2026年4月、WordPressの公式ディレクトリに登録されていたプラグイン31本にバックドアが発覚し、一斉閉鎖された。攻撃者は「転売」によって正規プラグインの所有権を取得し、8ヶ月もの間、誰にも気づかれずにバックドアを潜伏させていた。

あなたのWordPressサイトに入っているプラグインは本当に安全だろうか? この記事では、事件の全貌・攻撃の手口・サイトの確認方法・今後の防御策までを、WordPress開発者の視点で解説する。

この記事の結論

2026年4月、WordPressプラグイン「Essential Plugin」シリーズ31本にバックドアが発覚した。原因はプラグインの所有権移転(転売)後に仕込まれたサプライチェーン攻撃。攻撃コードは8ヶ月間休眠した後にGooglebotだけにスパムを見せる手口で起動した。WordPress.orgのプラグインエコシステムには所有権移転を監視・通知する仕組みがなく、同様の攻撃は今後も起こり得る。全WordPressサイト管理者は、自サイトに該当プラグインがないか今すぐ確認すべき。

WordPress セキュリティ関連記事

この記事はプラグインのサプライチェーン攻撃の事例と対策を解説しています。WordPress のセキュリティ対策については以下もご覧ください。

XserverのWAF誤検知で501エラー|完全対策ガイド

target=”_blank”のタブナビング攻撃とは?対策・WordPress最新事情

HPにメアドを載せたらスパムが激増|5層レイヤー防御

「普通のアップデート」に隠されていた時限爆弾

プラグインの所有権移転後に仕込まれたバックドアが、8ヶ月の潜伏を経て一斉に起動。31本のプラグインが閉鎖される前代未聞の事態となった。

2026年4月初旬、カナダのホスティング会社Anchor.hostのエンジニア、マーク・ギンダー氏のもとに顧客から一通の報告が届いた。

「WordPress.orgのプラグインチームから警告メールが来ました。Countdown Timer Ultimateというプラグインに、不正アクセスを可能にするコードが仕込まれていると…」

調査を始めたギンダー氏が発見したのは、想像をはるかに超えた組織的な攻撃の痕跡だった。1本のプラグインだけの問題ではなく、同一開発者名義のプラグイン31本すべてにバックドアが仕込まれていたのだ。

しかも攻撃者は、プラグインの「正規の所有者」だった。

事件の背景——インドのチームが10年かけて育てたプラグイン群

正当なビジネスとして育てられたプラグイン群が、売却を機に攻撃の武器に変えられた。Flippaでの転売という合法的な手段が、サプライチェーン攻撃の入り口になった。

話は2015年まで遡る。インドを拠点とするミネッシュ・シャー氏、アヌープ・ラナワット氏、プラティク・ジャイン氏の3人チームは「WP Online Support」として活動を開始。その後「Essential Plugin」にブランドを改め、30本以上の無料WordPressプラグイン(有料版あり)を公開してきた。

スライダー、ギャラリー、カウントダウンタイマー、アコーディオン——どれもWordPressサイトの定番機能を提供するプラグインだ。10年間の運営で多くのサイトにインストールされ、WordPress.orgの公式ディレクトリに登録された信頼あるプラグイン群だった。

しかし、コロナ禍の影響などで収益は最大45%減少。2024年末、ミネッシュ氏は苦渋の決断を下した。事業をまるごとオンラインマーケットプレイス「Flippa」に出品したのだ。

Flippaとは、ウェブサイト・アプリ・プラグインなどのオンラインビジネスを売買するマーケットプレイスだ。WordPressプラグインのような継続的な収益源は、M&Aの対象として取引されている。Flippaは2025年7月、このEssential Pluginの売却をビジネス成功事例として自社ブログで紹介すらしていた。

落札したのは、SEO・暗号資産・オンラインギャンブルマーケティングの経験があるという「クリス」と名乗る人物。落札価格は「6ケタ台(米ドル)」——日本円で1,600万円以上と推定される。

この時点で、誰もこの取引に問題があるとは気づかなかった。

バックドアはいつ、どうやって仕込まれたのか——時系列で追う

新オーナーによる「最初のコミット」そのものがバックドアだった。変更履歴には「WordPress 6.8.2との互換性確認」と書かれていたが、実際は191行の悪意あるコードの追加だった。

事件の経緯を時系列で整理する。

2015年〜2024年

インドの3人チームがEssential Pluginブランドで30本以上のプラグインを開発・運営。

2024年末

収益悪化を受け、Flippaに事業を出品。

2025年5月ごろ

「クリス」と名乗る人物が落札。所有権が移転。

2025年8月8日

新オーナーによる最初のアップデート(バージョン2.6.7)が公開される。変更履歴(changelog)には「Check compatibility with WordPress version 6.8.2」とだけ記載。実際には191行の悪意あるコードが追加されていた。

2025年8月〜2026年4月初旬(約8ヶ月間)

バックドアは完全に休眠状態。何も起きない。プラグインは正常に動作し続ける。

2026年4月5〜6日

バックドアが起動。wp-config.phpへの改ざんが開始される。起動時間帯は4月6日04:22〜11:06 UTC。わずか6時間44分の間に攻撃が実行された。

2026年4月7日

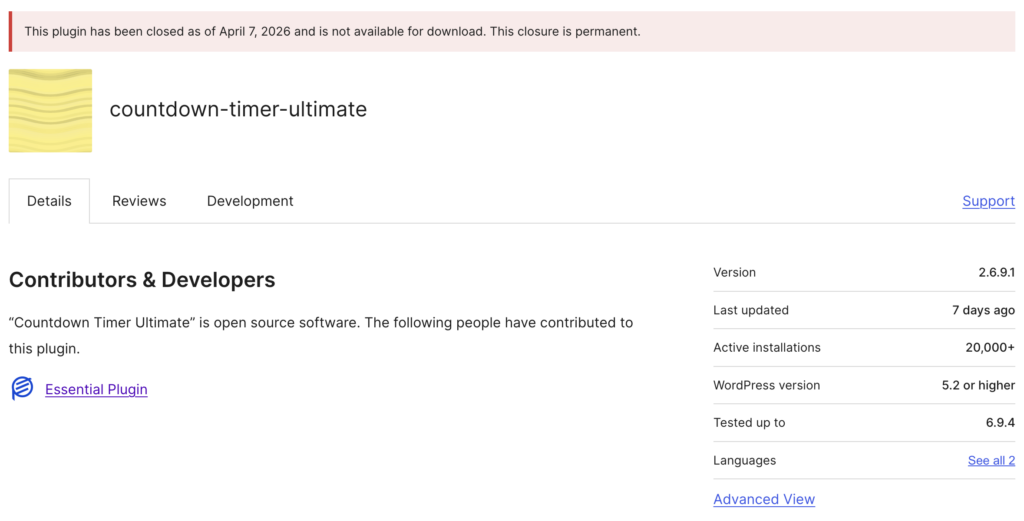

WordPress.orgのプラグインチームがEssential Plugin名義のプラグイン31本を一斉閉鎖。

8ヶ月もの休眠期間を設けた理由は明確だ。セキュリティスキャンやレビューは、アップデート直後に集中する。その期間をやり過ごすことで、発覚リスクを最小限に抑えたのだ。

攻撃の手口——Googleだけを騙す巧妙な4ステップ

サイト管理者には何も見えない。スパムコンテンツはGooglebotにだけ送り込まれ、検索結果上でSEOが静かに破壊されていく仕組みだった。さらにC2サーバーの隠蔽にブロックチェーンを利用するという高度な手法が用いられた。

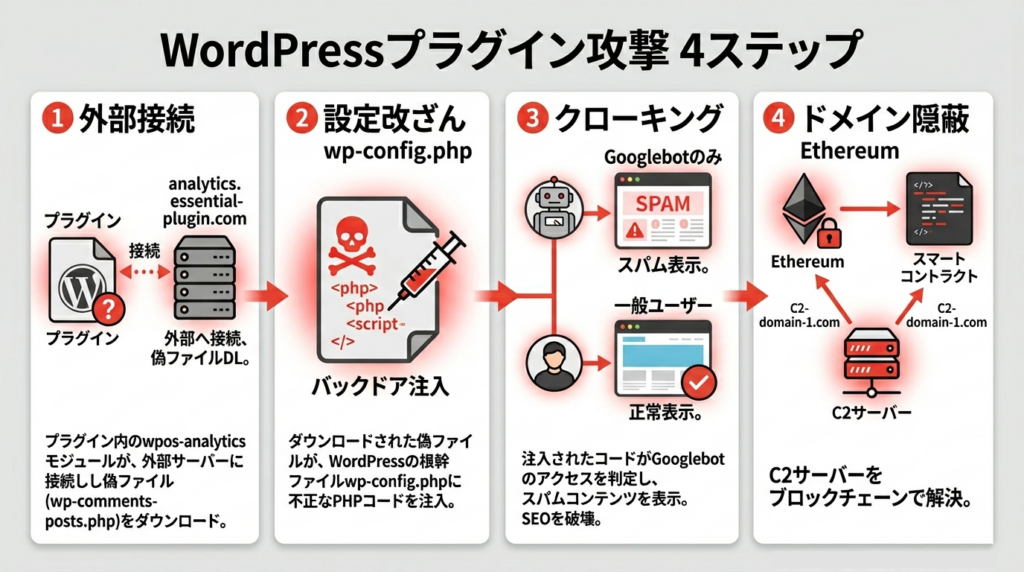

プラグインに仕込まれたバックドアの動作を4つのステップで解説する。

ステップ①:バックドアファイルのダウンロード

プラグイン内のwpos-analyticsモジュールが、外部サーバー(analytics.essentialplugin.com)に接続し、wp-comments-posts.phpという名前のファイルをダウンロードしてサイト内に設置する。

ここでファイル名に注目してほしい。本物のWordPressコアファイルはwp-comments-post.php(sなし)。偽ファイルはwp-comments-posts.php(sあり)。一文字違いで見落としやすい名前が意図的に選ばれている。

ステップ②:wp-config.phpへの不正コード注入

バックドアはWordPressの根幹ファイルwp-config.phpに大量のPHPコードを書き込む。このコードは外部のC2(コマンド&コントロール)サーバーから命令を受け取り、スパムリンク・リダイレクト・偽ページを生成する。

ステップ③:Googlebotだけにスパムを見せる(クローキング)

注入されたスパムコンテンツは、Googlebotのアクセスと判定された場合にのみ表示される。つまりサイト管理者が自分のサイトを見ても何も異変に気づけない。しかしGoogleの検索結果には、スパムリンクや偽ページが見え続けていた。

この手法は「クローキング」と呼ばれ、Googleが最も嫌うスパム手法の一つだ。被害を受けたサイトは、Googleからスパムサイトとして評価され、検索順位が大幅に下落するリスクを負う。

ステップ④:ブロックチェーンでC2サーバーを隠蔽

今回の攻撃で最も巧妙な部分がこれだ。攻撃用サーバー(C2)のドメインを、イーサリアムのスマートコントラクト経由で解決していた。

通常、悪意あるドメインはテイクダウン(接続遮断)で無力化できる。しかしブロックチェーン上のスマートコントラクトに書き込まれたドメイン情報は、誰にも削除できない。攻撃者はスマートコントラクトを書き換えるだけで新しいC2ドメインに切り替えられるため、従来のドメインテイクダウンが通用しない仕組みだった。

プラグイン開発者の立場から言えば、この4段階の攻撃設計は「素人の仕業」ではない。長期的な運用と遮断への対策まで織り込んだ、計画的な犯行だ。

影響を受けたプラグイン一覧

WordPress.orgで閉鎖されたのは、Essential Plugin名義の31本すべて。カウントダウンタイマー、スライダー、ギャラリー、オーディオプレーヤーなど、どれもWordPressサイトで使われやすい汎用プラグインだ。

確認されているプラグインの一部を以下に示す。

| プラグイン名 | スラッグ(slug) |

|---|---|

| Countdown Timer Ultimate | countdown-timer-ultimate |

| WP Slick Slider and Image Carousel | wp-slick-slider-and-image-carousel |

| Album and Image Gallery Plus Lightbox | album-and-image-gallery-plus-lightbox |

| Audio Player with Playlist Ultimate | audio-player-with-playlist-ultimate |

| Blog Designer for Post and Widget | blog-designer-for-post-and-widget |

| Accordion and Accordion Slider | accordion-and-accordion-slider |

※ Essential Plugin / essentialplugin名義で公開されていたすべてのプラグイン(計31本)が2026年4月7日に一斉閉鎖されています。

自分のサイトにこれらのプラグインが入っているか確認する方法は、WordPress管理画面の「プラグイン」一覧で「Essential Plugin」や上記スラッグを検索すれば分かる。

WordPress.orgのプラグイン審査プロセスについては「WordPress.orgのプラグイン審査に通すための全手順」で解説しています。今回の事件は、審査を通過した後の「運用フェーズ」で起きた問題です。

今すぐサイトを確認する方法——3つのチェック手順

WordPress.orgは自動アップデートでバックドアの通信機能を無効化したが、wp-config.phpへの注入コードは自動では除去されない。以下の3つのチェックを手動で行う必要がある。

チェック①:偽ファイルの存在確認

FTPまたはサーバーのファイルマネージャーで、WordPressのルートディレクトリを確認する。

|

1 2 3 4 5 |

# 存在してはいけないファイル wp-comments-posts.php ←「s」が余分につく偽ファイル # 本物(これはあって正常) wp-comments-post.php |

wp-comments-posts.phpが見つかったら、即座に削除する。このファイルはWordPressの正規ファイルではない。

チェック②:wp-config.phpの確認

wp-config.phpを開き、末尾や先頭に以下のような見覚えのないコードがないか確認する。

|

1 2 3 |

// 怪しいコードの例 eval(base64_decode('...(長い文字列)...')); @$clean($this->version_cache, $this->changelog); |

eval(base64_decode(...))のパターンは、悪意あるコードの典型的な隠蔽手法だ。正規のWordPressやプラグインがwp-config.phpにこのようなコードを書き込むことは通常ない。見覚えのないコードがあれば、バックアップと照合して削除する。

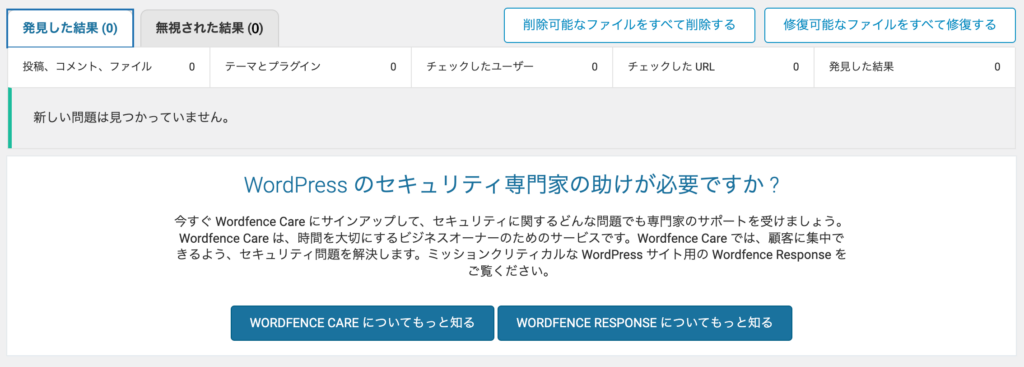

チェック③:Wordfenceでフルスキャン

Wordfence Security(無料)をインストールし、「Scan」を実行する。改ざんされたファイルがあれば一覧で表示される。Wordfenceはコアファイルとの差分を検出できるため、wp-config.phpへの不正な追記も発見できる。

対応チェックリスト

- バックアップ取得済み(UpdraftPlusなど)

wp-comments-posts.php(偽ファイル)を確認・削除済みwp-config.phpに不審なコードがないか確認済み- Wordfenceフルスキャン完了・問題なし

- 該当プラグインを管理画面から完全削除済み

- 代替プラグインの導入完了

CSSが反映されない・キャッシュが原因でサイト表示がおかしいといった問題の切り分けには「WordPressでCSS更新が反映されない|キャッシュ5層の切り分け」も参考になります。

この事件が示すWordPressエコシステムの構造的な問題

プラグインの所有権移転を監視・通知する仕組みがWordPressエコシステムには存在しない。今回の手口——「転売→バックドア埋め込み→長期潜伏→一斉起動」——は再現可能であり、同様の攻撃は今後も起こり得る。

ギンダー氏はこう警告している。

「WordPressのエコシステムには、プラグインの所有権が移転したことを監視したり通知したりする仕組みが存在しない。これがサプライチェーン攻撃を行いやすい環境を作り出している」

実際、ギンダー氏は今回の事件の2週間前(2026年3月31日)にも、所有権移転を伴う別のプラグインへの悪意あるコード注入を発見していた。つまりこれは単発の事件ではなく、「転売→バックドア埋め込み→長期潜伏→一斉起動」という計画的な攻撃パターンが成立しつつあることを示している。

WordPress.orgのプラグイン審査は、初回登録時のコードレビューは比較的しっかり行われている。しかし、審査通過後のアップデートは自動でディレクトリに反映される仕組みだ。所有権が移転した後の最初のアップデートで悪意あるコードを忍ばせれば、既存のユーザーベースに直接届く。これがサプライチェーン攻撃の本質であり、個別のプラグインの問題ではなくエコシステム全体の構造的な弱点だ。

なお、2026年4月にリリースされたCloudflareの新CMS「EmDash」は、プラグインを完全にサンドボックス化する設計を採用しており、今回のような攻撃への根本的な解決策として注目されている。詳しくは「CloudflareがWordPressの「精神的後継」を発表——新CMS「EmDash」の全貌」を参照してほしい。

今後の防御策——完全な防御はないが、リスクは下げられる

サプライチェーン攻撃を100%防ぐ方法はないが、「定期バックアップ」「セキュリティスキャン」「不要プラグインの削除」「更新履歴の確認」の4つを習慣化するだけで被害を最小限に抑えられる。

| 対策 | 具体的な行動 | 頻度 |

|---|---|---|

| 定期バックアップ | UpdraftPlusなどで自動バックアップを設定 | 週1回以上 |

| セキュリティスキャン | Wordfenceでフルスキャン | 月1回以上 |

| プラグインの精査 | 使っていないプラグインは即削除。数は最小限に保つ | 月1回確認 |

| 更新履歴の確認 | アップデート前にchangelogを読む。「互換性確認」だけの記述に注意 | 毎回 |

| 開発者の変更監視 | プラグインの「作者」が変わっていないか確認 | アップデート時 |

| ファイル整合性の監視 | Wordfence等でコアファイルの改ざん検知を有効化 | 常時 |

特に今回の事件で学ぶべきは、「changelogが無害に見えても安全とは限らない」ということだ。「WordPress 6.8.2との互換性確認」という何の変哲もない更新ノートの裏に、191行のバックドアコードが隠されていた。changelogだけでは判断できないケースがあることを念頭に置いてほしい。

まとめ——プラグインの「信頼」は永続しない

この事件は「プラグインの信頼は開発者に紐づくものであり、所有者が変われば信頼もリセットされるべき」という教訓を突きつけた。すべてのWordPressサイト管理者は、自サイトのプラグイン一覧を今すぐ確認すべきだ。

今回の事件の構図をまとめる。

① 正規の開発チームが10年かけて育てたプラグイン群

↓

② コロナ禍で収益悪化 → Flippaで事業ごと転売

↓

③ SEO・ギャンブル系マーケターが1,600万円超で購入

↓

④ 最初のコミットで全プラグインにバックドアを埋め込む

↓

⑤ 8ヶ月間、誰にも気づかれずに休眠

↓

⑥ Googlebot向けSEOスパムを一斉起動

↓

⑦ WordPress.orgが発覚・31本を一斉閉鎖

長年使い続けてきた信頼できるプラグインが、気づかないうちにリスクの源泉になっていた——。この事件は、WordPressサイトを運営するすべての人への警告だ。

「インストールしたままにしているプラグインは、今も安全ですか?」

参考リンク:

コメント